SW공급망 투명성 확보 수단

OSS 추적성을 위한 SBOM 동향

출처: 김선우, 손경호. (2022). OSS 추적성을 위한 SBOM 동향. 정보보호학회지, 32(5), 53-66.

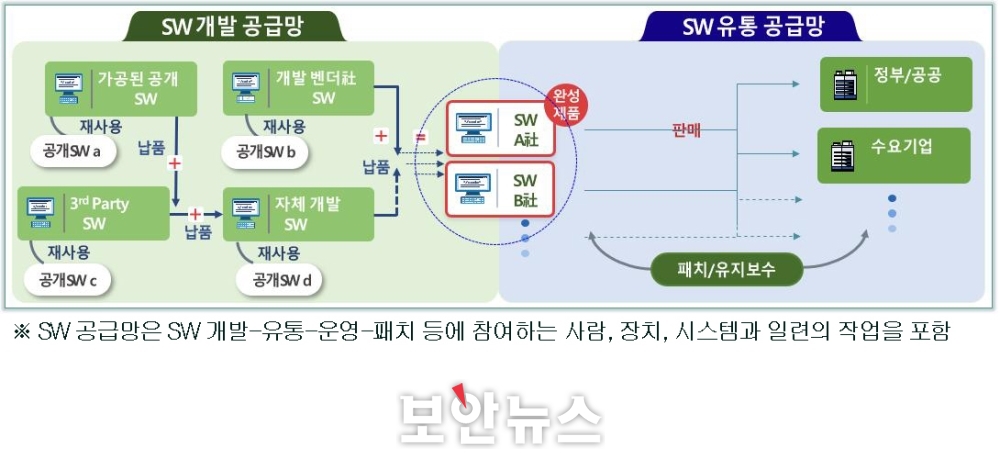

기존의 OSS 관리 도구는 취약점이 발견되면 감염된 라이브러리를 사용하는 애플리케이션을 식별하는 데 시간이 많이 걸리고, 크기에 따른 시간 지연과 같은 단점이 존재한다.

또한, 취약점이 있는 라이브러리를 사용하는 애플리케이션을 식별해도 오탐지 가능성과 OSS의 가시화가 부족한 경우도 존재한다. 이러한 문제로 인해 OSS 추적성을 위한 새로운 방법으로 SBOM(Software Bill of Materials)을 사용하는 방법이 현재 연구중이다.

https://zephyrproject.org/how-do-sboms-support-safety-critical-software/

How do SBOMs Support Safety Critical Software? - Zephyr Project

Written by Peter Brink, Functional Safety Engineering Leader, kVA by UL and Kate Stewart, Vice President of Dependable Embedded Systems at The Linux Foundation This article originally ran on Linux.com....

zephyrproject.org

기본적으로 국제 SBOM 표준인 국제웹보안표준기구(OWASP)의 ‘사이클론(Cyclone) DX’와 리눅스 재단의 ‘SPDX’를 바탕으로 취약점을 가려내는 한편 세부 분석을 위한 자체 엔진도 함께 활용한다.

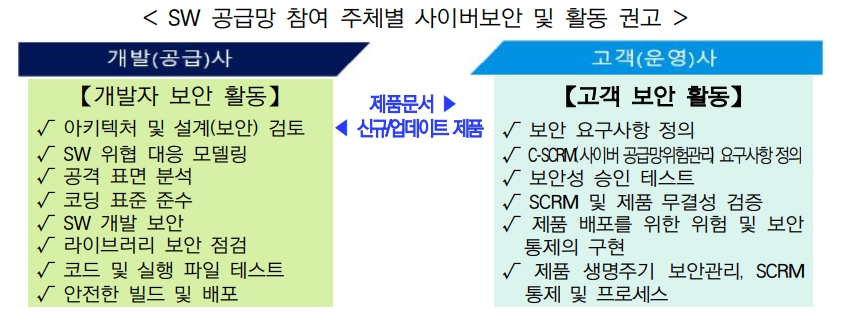

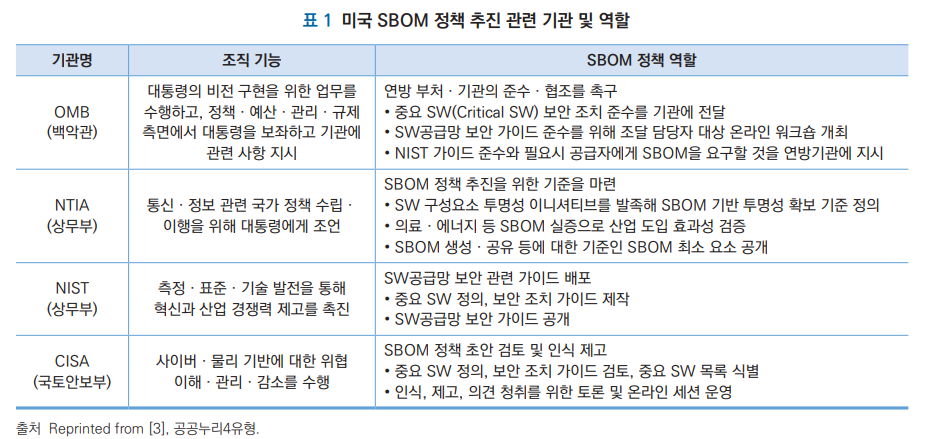

현재 국정원과 과기정통부가 만들고 있는 가이드라인은 ‘오픈소스’ 취약점에 초점을 맞춘 한국형 SBOM이 담길 것으로 알려졌다. SW 업계 전반이 오픈소스 활용을 늘리는 추세인데다, 여러 기여자가 함께 만드는 오픈소스 특성 상 보안 취약성 우려가 커지고 있어서다.

실제 2021년 오픈소스 라이브러리 ‘로그4j(Log4j)’ 취약점 사태는 큰 피해를 낳았다. 정확히 SW의 어떤 부분에 log4j가 쓰였는지를 파악하지 못해 수많은 보안 이슈가 불거졌다. 이를 기점으로 SW 공급망 보안 강화 논의도 급물살을 탔다.

https://spri.kr/posts/view/23592?code=&study_type=&board_type=

2023년 4월호 - SPRi

SW중심사회 2023년 4월호

spri.kr

https://byline.network/2024/02/240229_004/

‘SW 공급망 보안’에 힘주는 레드펜소프트, AI로 설명까지 술술 - 바이라인네트워크

소프트웨어(SW) 공급망 보안 강화를 위한 우리 정부와 업계 노력이 계속되고 있다. SW 공급망의 효과적인 관리 방안을 담는 가이드라인 제작이 마무리 단계에 들어섰고, 이와 관련한 솔루션도 시

byline.network

https://byline.network/2024/03/240311_003/

보안 솔루션에 들어온 ‘생성AI’ - 바이라인네트워크

생성형 인공지능(AI)의 확산으로 보안 솔루션에 AI 바람이 더 거세게 부는 모습이다. 이미 위협 분석 등에 AI가 쓰이고 있었지만, 챗GPT를 적극 활용하는 등 생성AI를 붙인 솔루션이 새로 등장하며

byline.network

디지털플랫폼정부위원회>새소식>보도자료 상세

디지털플랫폼정부위원회에 오신 것을 환영합니다

dpg.go.kr

https://www.kisa.or.kr/2060204/form?postSeq=15&page=1#fnPostAttachDownload

KISA 한국인터넷진흥원

안녕하세요. 과학기술정보통신부(한국인터넷진흥원), 국가정보원, 디지털플랫폼정부위원회가 합동으로 '소프트웨어(SW) 공급망 보안 가이드라인 1.0'을 마련하였으니 업무에 참고하시기 바랍니

www.kisa.or.kr

'02.SW' 카테고리의 다른 글

| 로우 코드(Low Code), 노 코드(No Code) (6) | 2024.07.31 |

|---|---|

| 데브옵스 (DevOps) (2) | 2024.07.03 |

| SW 테스트 - 깨진 유리창의 법칙 (0) | 2024.05.09 |

| API(Application Programming Interface) (1) | 2024.04.05 |

| SW 개발 보안 - 시큐어 코딩 (0) | 2024.04.03 |